JavaSript 漏洞检测器是我在布尔诺理工大学信息学院的硕士论文的结果......

JavaSript 漏洞检测器是我在布尔诺理工大学信息技术学院 2022 年毕业的硕士论文的成果。该扩展旨在为包含易受攻击的 Javascript 库代码的各种网站的最终用户添加安全功能。扩展的原则如下:

1. 页面加载后,扩展程序会扫描页面上包含的所有 Javascript 并将其发送到后台脚本进行处理。

2. 如果脚本包含已知漏洞(初始版本主要关注 jQuery),则会对其进行跟踪并显示在扩展弹出窗口中。检测到后,可以阻止、修补易受攻击的脚本或保持原样,仅进行跟踪。

所有数据都存储在本地,可以通过扩展弹出窗口中的“清除”按钮清除。没有正在进行的服务器通信,没有数据离开浏览器。

扩展程序以 4 种模式运行:

1. 禁用-无操作

2.分析-仅标准分析模式-不修补或阻止易受攻击的脚本

3. bloc - 从网站中删除易受攻击的脚本

4. 修复 - 实验性的,如果可能的话,修补易受攻击的脚本

目前它可以检测易受攻击的 jQuery 版本(最高可达 3.5.0),并通过在运行时将其更新到 3.5.0 及更多版本(大约 30 个,包括一些 lodash、remarkjs、axios、handlebars 和其他漏洞)来修复它们。

源代码开放,可在 https://github.com/xrandy00/mt_2022 获取

JS Vulnerability Detector插件谷歌浏览器安装教程

第一步:下载JS Vulnerability Detector安装扩展

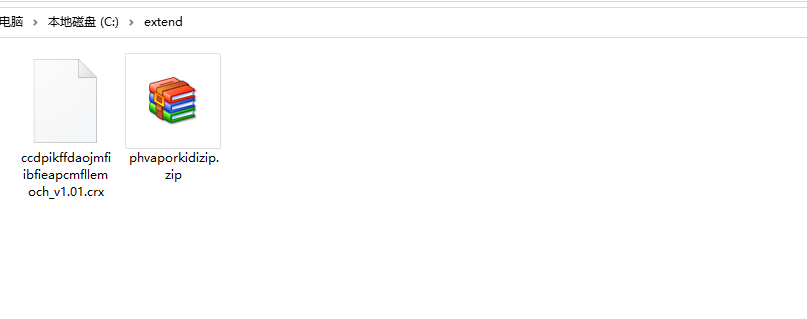

第二步:下载下来的扩展解压到你想放的文件夹里

比如我解压到extend文件夹

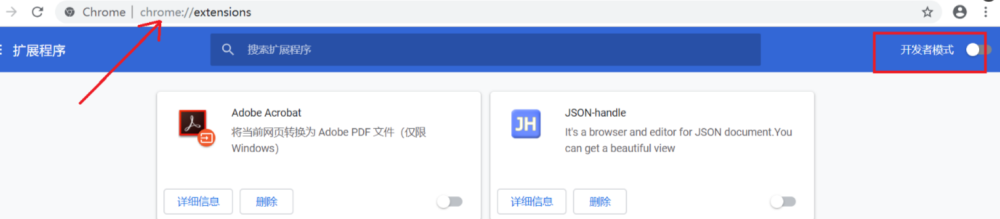

打开Chrome的扩展页面(chrome:// extensions /或按Chrome菜单图标>更多工具>扩展程序),右上角开发者模式,点击开启,蓝色为开启,灰色为关闭;

再次将crx文件拖放到扩展程序,页面左下角提示:“扩展功能、应用和主题背景可能会损害您的计算机。您确定要继续吗?”

点击“继续”依然显示“无法从该网站添加应用、扩展程序和用户脚本”。尝试另一种办法方法。

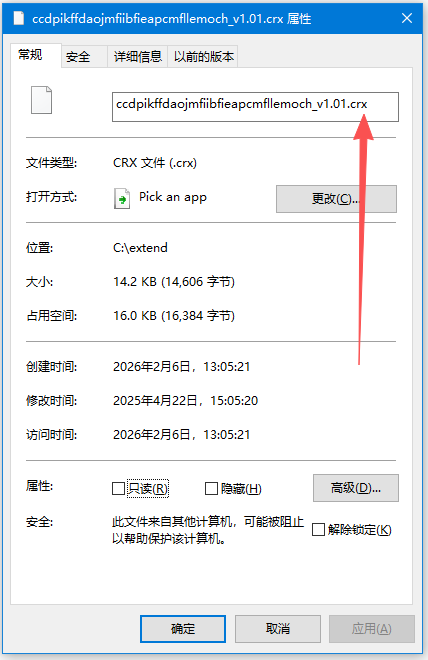

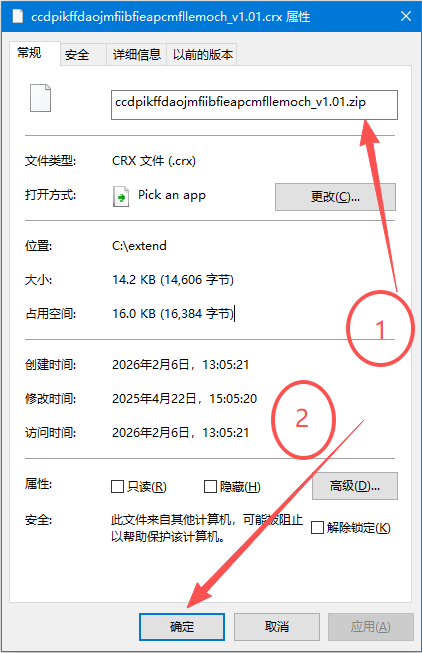

第三步:把crx后缀改为zip,再进行解压

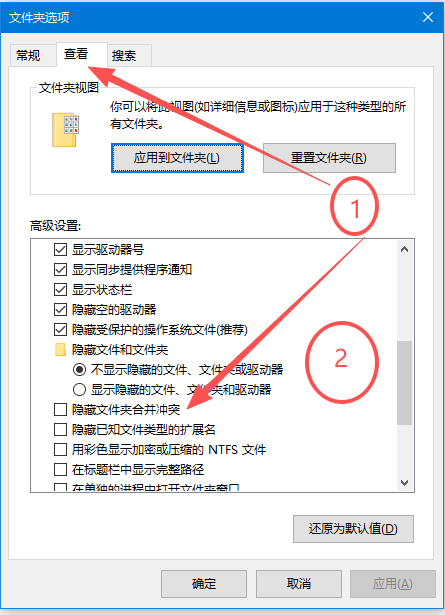

如果有些windows电脑系统查看不到文件扩展名,则可以通过以下设置:

找到文件夹顶部,点击查看

点击查看,找到隐藏已知文件扩展名,去掉前面的勾即可

这样你就能看到解压好的扩展名:.crx

解压的扩展名为.crx

把.crx改为:zip

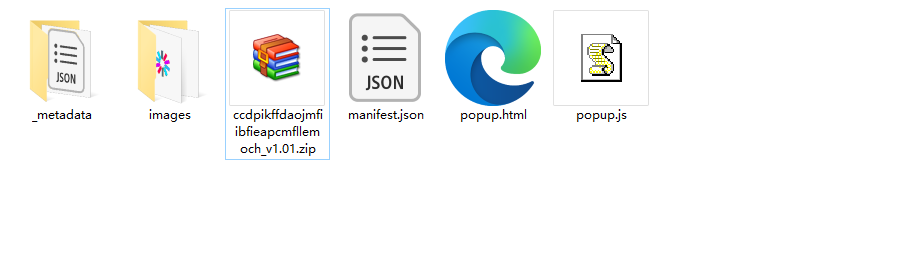

然后再用解压工具再解压一遍,即可得到扩展的全部文件

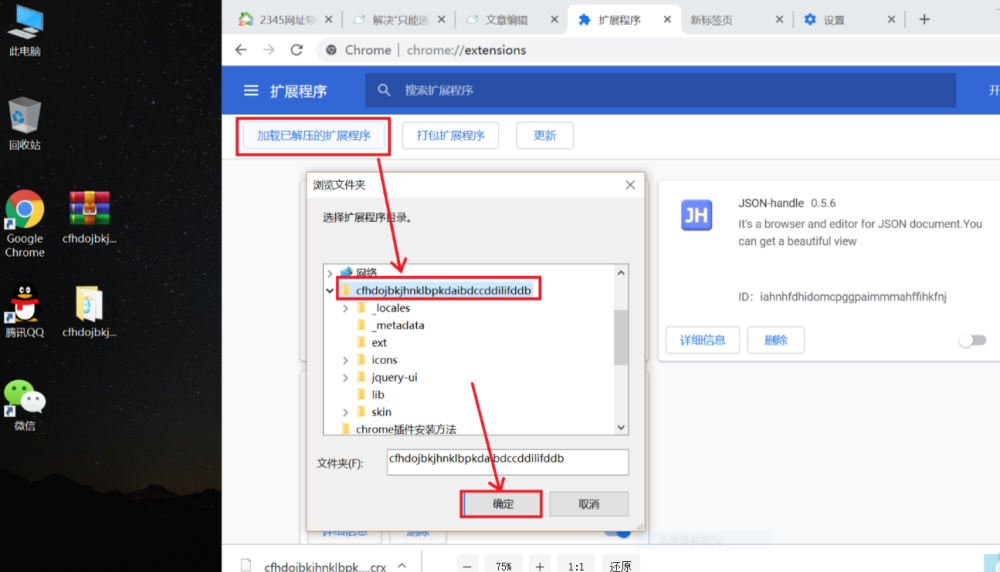

然后再谷歌浏览器插件页面选择:加载已解压的扩展程序

这样就安装成功了

友情提醒:

其他浏览器,包括qq浏览器,360浏览器,edge浏览器,猎豹浏览器,搜狗浏览器安装插件的方法都是类似的,以上内容大部分通用!